Alors que les systèmes de contrôle des bâtiments s’intègrent à l’IdO, Bruno Johnson examine l’approche adoptée par l’IP-BLiS en matière de sécurité.

Les systèmes de contrôle des bâtiments sont vulnérables aux attaques, tant de l’intérieur du bâtiment que de l’extérieur. Cela signifie que ces systèmes doivent utiliser des cadres de sécurité qui exigent que tous les utilisateurs et tous les équipements soient authentifiés en vérifiant leur identité et leur intégrité.

Les bâtiments sont très réglementés, ce qui signifie que les personnes responsables de toutes les étapes du cycle de vie d’un bâtiment doivent posséder un haut degré de compétences et de responsabilité. C’est particulièrement vrai en ce qui concerne la sécurité des bâtiments, car cela peut avoir un impact direct sur la sûreté des bâtiments.

L’IP-BLiS reconnaît la nécessité d’une sécurité renforcée

L’IP-BLiS n’est pas une entité nouvelle, mais un ensemble d’organisations existantes qui ont commencé à travailler ensemble en 2020. L’IP-BLiS reconnaît que le besoin d’une sécurité renforcée est essentiel aux systèmes de contrôle des bâtiments. Bien que les systèmes informatiques et les professionnels de l’informatique reçoivent une formation dans le domaine de la sécurité IP (protocole Internet), les professionnels et les systèmes OT (technologie opérationnelle) ont souvent été négligés à cet égard. De plus, les exigences en matière de certification ou de conformité aux cadres réglementaires sont, dans de nombreux cas, encore en cours de définition.

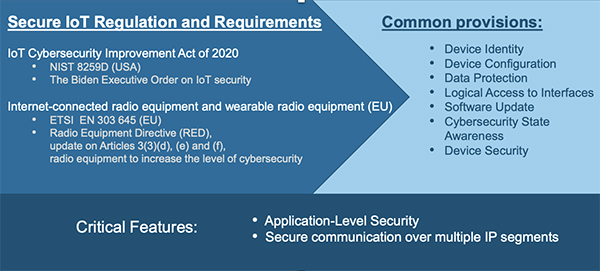

C’est le cas, par exemple, du National Institute of Standards and Technology (NIST) des États-Unis qui fournit des conseils sous la forme de la série NISTIR 8259. La série NISTIR 8259A constitue la base de référence en matière de cybersécurité des appareils essentiels, qui se concentre sur les capacités techniques des appareils, tandis que la série NIST 8259B couvre les exigences non techniques telles que la documentation, les demandes d’informations, la diffusion des informations, ainsi que l’éducation et la sensibilisation. Entre-temps, la Commission européenne (CE) a publié la norme ETSI EN 303 645 qui porte sur treize catégories de sécurité en se concentrant sur les capacités techniques des appareils et les exigences non techniques.

La CE a de plus mis à jour la directive sur les équipements radio (RED) qui établit le cadre réglementaire pour l’obtention du marquage CE. La Commission a adopté pour la directive RED des mandats supplémentaires qui couvrent les appareils capables de communiquer sur Internet et de traiter des données personnelles, de trafic ou de localisation, ou des transactions financières. Ces dispositions seront obligatoires à partir du 1er août 2024. De même, la FCC (commission fédérale des communications aux États-Unis) a publié en juin 2021 un préavis de proposition de réglementation de 12 mois et un préavis de dossier d’enquête centrés sur l’amélioration de l’adoption de meilleures pratiques en matière de cybersécurité.

Dispositions communes en matière de sécurité

Les règlements et les exigences en matière de sécurité peuvent être ramenés à sept dispositions communes, comme le montre la figure ci-dessous.

Les dispositions communes sont définies comme suit :

• Identité d’appareil : valeur d’adresse unique associée à un appareil ou à un point d’extrémité.

• Configuration d’appareil : possibilité de configurer des appareils par le biais d’interfaces logiques.

• Protection des données : capacité de protéger de manière cryptographique un appareil et ses données stockées.

• Accès logique : capacité d’établir une configuration d’authentification et d’identification.

• Mise à jour logicielle : possibilité de mettre à jour le logiciel d’un appareil.

• Conscience de l’état de la cybersécurité : capacité à générer, surveiller et signaler des événements.

• Sécurité de l’appareil : capacité à sécuriser l’appareil pendant son fonctionnement normal.

Éléments à prendre en compte à chaque phase du cycle de vie du bâtiment

Outre les dispositions communes liées à la sécurité des appareils décrites ci-dessus, le système de contrôle du bâtiment doit être capable de gérer la mise en service et la mise hors service des appareils. Un processus de traitement des signalements de vulnérabilités est également nécessaire, afin que les appareils qui présentent une vulnérabilité identifiée puissent être isolés et mis à jour. De même, des politiques de fin de vie (EoL) et de fin de service (EoS) doivent être mises en place pour gérer les appareils et les systèmes qui ne sont plus pris en charge par leurs fabricants respectifs. La sécurité doit être prise en compte à chaque phase du cycle de vie du bâtiment

Bien sûr, il y a relativement peu de nouvelles infrastructures construites dans la majeure partie du monde. Il est donc prévu que, comme pour les systèmes informatiques, les systèmes de contrôle des bâtiments soient continuellement entretenus et mis à niveau pour garantir la sécurité. Les dispositions ci-dessus doivent, par conséquent, être examinées de manière régulière.

Avantages liés au respect des recommandations de l’IP-BLiS

Comme nous l’avons expliqué, les législateurs commencent à faire de la sécurité une exigence impérative pour certains types d’appareils et, à ce titre, le non-respect de ces exigences de sécurité pourrait causer des dommages financiers et nuire à la réputation. En outre, une faille de sécurité pourrait provoquer des dommages secondaires sur le plan de la sûreté, par exemple.

L’IP-BLIS a défini un ensemble de meilleures pratiques communes en matière de sécurité des bâtiments. Ces meilleures pratiques englobent différents domaines de la gestion des réseaux de contrôle des bâtiments, notamment l’adressage des appareils, la découverte de services, la sécurité, la prise en charge de la couche physique et les exigences en matière d’infrastructure. Bien qu’elles ne soient pas exhaustives, elles contribuent largement à éduquer et à informer les professionnels du secteur du bâtiment des changements à venir.

Conclusion

Hormis la nécessité d’une formation accrue des professionnels IP et OT en matière de sécurité des bâtiments, le secteur doit également faire face au défi que représente l’existence d’un ensemble disparate de règlements définis dans différentes régions avec très peu de directives claires en matière de certification ou de conformité.

L’IP-BLiS reconnaît que les choix communs et les meilleures pratiques constituent un ingrédient essentiel pour rendre durables et gérables des systèmes d’automatisation du bâtiment plus complexes et riches en fonctionnalités. Le groupe a défini un ensemble de meilleures pratiques communes liées à l’IdO et à la sécurité des bâtiments et continuera à fournir des informations sur l’évolution des produits adoptant ces concepts au fur et à mesure de leur arrivée sur le marché.

Cet article a été écrit pour l’IP-BLiS par Bruno Johnson, président du groupe de travail Marketing et Communication de l’OCF.