Si bien KNX IP Secure y KNX Data Secure protegen las instalaciones KNX del acceso local o remoto no autorizado, Christian Kiefel nos recuerda que también debemos considerar la seguridad de los asistentes de voz basados en la nube que están conectados a los sistemas dentro del hogar.

El mercado de los asistentes controlados por voz se está expandiendo rápidamente en todo el mundo y se espera que crezca un 7 % anual durante los próximos tres años. Esto se debe, en parte, a la facilidad de acceso con la que cuenta el usuario final a través de altavoces domésticos de bajo costo o mediante una función de teléfono inteligente pre-embebida.

La adopción de asistentes de voz personales como Alexa y Google Assistant son uno de los factores clave que hay detrás del crecimiento de los hogares inteligentes; sin embargo, todas estas soluciones se basan en un enfoque centrado en la nube donde los datos se recopilan y procesan en una infraestructura informática externa. Esta dependencia que los usuarios tienen de la nube, además de traer serios problemas de privacidad, también abre las puertas a actores maliciosos, que son capaces de atacar estos sistemas de varias maneras utilizando acciones que van desde la recopilación ilícita de datos hasta ataques a los propios dispositivos para ejecutar órdenes dañinas.

Acceso por habilidades

La seguridad contra los ataques provenientes de Internet depende, entre otras cosas, de la estructura del sistema. Actualmente, KNX IP Secure y KNX Data Secure aseguran que el acceso no autorizado a la instalación KNX sea imposible, incluso si la red o el cable de bus son accesibles.

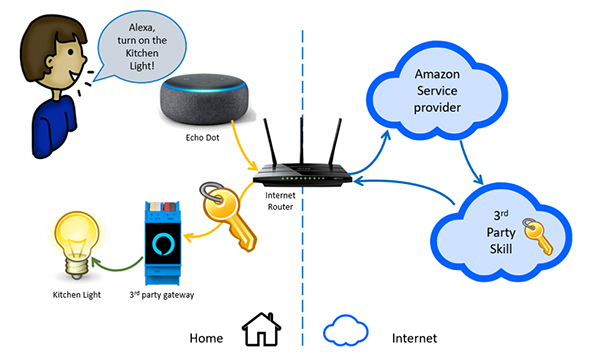

Sin embargo, cuando se utiliza un asistente de voz como Alexa de Amazon, se deben activar las llamadas ‘habilidades’ para varias tareas. Ya son más de 100.000 las habilidades de este tipo desarrolladas por empresas de todo el mundo que ya están disponibles. Dependiendo de la aplicación, cada habilidad es capaz de abrir el acceso a la intranet interna, a varios dispositivos instalados en casa y a la instalación KNX si se considera necesario. Este acceso resulta necesario para que las órdenes de voz puedan operar y preguntar a los dispositivos. El acceso debe mantenerse permanentemente abierto para que se pueda ejecutar una orden de voz en cualquier momento.

¿Quién es responsable?

El acceso y los datos de acceso son responsabilidad del proveedor de habilidades y no de Amazon.

«Cuando las personas usan Alexa para jugar o buscar información suelen pensar que únicamente están interactuando con Amazon», dice Anupam Das, profesor asistente de informática en la Universidad Estatal de Carolina del Norte. «Pero muchas de las aplicaciones con las que interactúan han sido creadas por terceros, y hemos identificado varias fallas en el proceso de investigación actual que podrían permitir que esos terceros obtengan acceso a la información personal o privada de los usuarios». [1]

El fabricante de la pasarela Alexa instalada en casa también tiene acceso a la intranet interna y a la instalación KNX a través de la habilidad cuando lo necesite. Además de las grabaciones realizadas por los asistentes de voz en línea mencionados anteriormente en este artículo, hay que tener en cuenta que se trata de un canal que también genera un mayor riesgo de ataques desde Internet.

Si bien hablando en sentido figurado podemos decir que la puerta de entrada para la instalación está asegurada al más alto nivel por KNX, es el propietario el que entrega la llave de esta puerta a extraños con cada habilidad que activa.

Además, el propietario pasa a depender del fabricante del dispositivo de la pasarela de terceros, y confía en que el servicio, que generalmente se ofrece de forma gratuita, se mantenga a largo plazo. Cabe señalar que este servicio está asociado a costes de funcionamiento para el fabricante, de manera que se debe valorar la adquisición de una garantía funcional que no esté limitada en el tiempo.

Debido a ello, se recomienda encarecidamente revisar la confianza del desarrollador o del fabricante del dispositivo antes de activar una habilidad. Además, se deberían leer cuidadosamente las condiciones del Reglamento General de Protección de Datos (DSGVO).

Recomendaciones adicionales para aumentar la protección

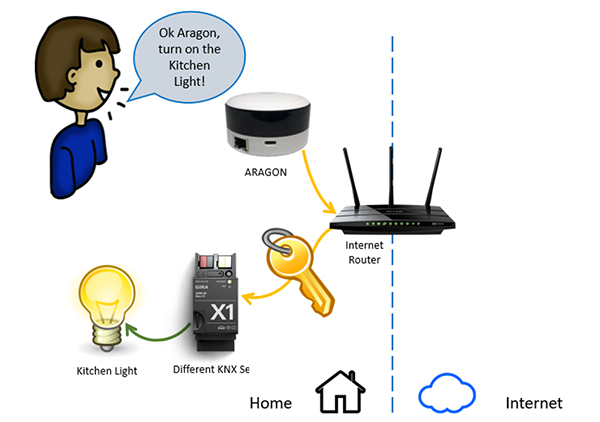

Alternativamente, se puede valorar la posibilidad de usar un asistente de voz sin conexión que se utilice específicamente para operar una instalación KNX, como el altavoz inteligente Aragon de ProKNX. No se requieren habilidades, no se precisa activar ningún portal de Internet y no es necesario proporcionar datos de acceso. El acceso a la instalación KNX se realiza a través de la Intranet local mediante órdenes https seguras, de manera que no existe la posibilidad de que se produzca una intrusión.

Conclusión

Junto con la instalación KNX IP Secure y KNX Data Secure para proteger los datos de ataques o extracciones maliciosas, el uso de un altavoz inteligente que funcione completamente sin conexión es una alternativa válida a los asistentes genéricos centrados en la nube cuando se instala un sistema inteligente. En el futuro, estas opciones serán fundamentales a medida que la protección de los usuarios

se convierte en una característica muy solicitada dentro de los sistemas inteligentes.

Referencias

[1] Feb. 21-24, Network and Distributed Systems Security Symposium 2021, North Carolina State University (https://news.ncsu.edu/2021/03/alexa-skill-vulnerabilities/), (https://anupamdas.org/paper/NDSS2021.pdf)

Christian Kiefel es CEO de ProKNX, una empresa francesa innovadora en el sector de la automatización del hogar KNX que fabrica altavoces inteligentes sin conexión.